Mail formlardan gönderilen e-maillerin izlenmesi ve kontrolü

Web sayfalarının bir çoğunda mail form kullanılıyor.Bu scriptlerde bulunabilecek bir açık sunucunuz üzerinden onbinlerce spam gönderimine sebep ve sizin karalistelere girmenize sebep olabilir.Aşağıda kurulumu anlatılan script form maillerden gönderilen her mailin logunu yazmakta ve sizin belirteceğiniz alıcı sayısına göre maili engellemektedir.Scriptin bir kısmı anonim alıntıdır,ilaveler bulunmaktadır.

Öncelikle php betiğinin çalışması için gerekli paketleri sistemimize kuruyoruz.Redhat,Centos kullanıyorsanız şu komutla ilgili paketleri kurabilirsiniz;

yum install php-pear-Auth-SASL.noarch php-pear-Mail.noarch php-pear-Mail-Mime.noarch php-pear-Net-SMTP.noarch php-pear-Net-Socket.noarch

Kurulum bittikten sonra aşağıdaki scripti fmmgw.php adıyla sisteminizde uygun bir yere veya /usr/local/bin altına kopyalayın.

#!/usr/bin/php

<?php

ini_set(‘include_path’, ‘/usr/share/pear’);

//—CONFIG

$config = array(

‘host’ => ‘localhost’,

‘port’ => 25,

‘auth’ => FALSE,

);

$logDir = ‘/var/log’;

$logFile = ‘mail_proxy.log’;

$failPrefix = ‘fail_’;

$EOL = “\n”; // change to \r\n if you send broken mail

$defaultFrom = ‘”hostadresiniz.alanadiniz.com Webserver” <fmmgw@alanadiniz.com>’;

//—END CONFIGif (!$log = fopen(“{$logDir}/{$logFile}”, ‘a’)) {

die(“ERROR: cannot open log file!\n”);

}require(‘Mail.php’); // PEAR::Mail

if (PEAR::isError($Mailer = Mail::factory(‘SMTP’, $config))) {

fwrite($log, ts() . “Failed to create PEAR::Mail object\n”);

fclose($log);

die();

}// get headers/body

$stdin = fopen(‘php://stdin’, ‘r’);

$in = ”;

while (!feof($stdin)) {

$in .= fread($stdin, 1024); // read 1kB at a time

}list ($headers, $body) = explode(“$EOL$EOL”, $in, 2);

$recipients = array();

$headers = explode($EOL, $headers);

$mailHdrs = array();

$lastHdr = false;

$recipFields = array(‘to’,’cc’,’bcc’);

foreach ($headers AS $h) {

if (!preg_match(‘/^[a-z]/i’, $h)) {

if ($lastHdr) {

$lastHdr .= “\n$h”;

}

// skip this line, doesn’t start with a letter

continue;

}

list($field, $val) = explode(‘: ‘, $h, 2);

if (isset($mailHdrs[$field])) {

$mailHdrs[$field] = (array) $mailHdrs[$field];

$mailHdrs[$field][] = $val;

} else {

$mailHdrs[$field] = $val;

}

if (in_array(strtolower($field), $recipFields)) {

if (preg_match_all(‘/[^ ;,]+@[^ ;,]+/’, $val, $m)) {

$recipients = array_merge($recipients, $m[0]);;

}

}

}

if (!isset($mailHdrs[‘From’])) {

$mailHdrs[‘From’] = $defaultFrom;

}$recipients = array_unique($recipients); // remove dupes

if(count($recipients)>2) die(“HATA”);

// send

if (PEAR::isError($send = $Mailer->send($recipients, $mailHdrs, $body))) {

$fn = uniqid($failPrefix);

file_put_contents(“{$logDir}/{$fn}”, $in);

fwrite($log, ts() .”Error sending mail: $fn (“. $send->getMessage() .”)\n”);

$ret = 1; // fail

} else {

fwrite($log, ts() .”Mail sent “. count($recipients) .” recipients.\n”);

$ret = 0; // success

}

fclose($log);

return $ret;//////////////////////////////

function ts()

{

return ‘[‘. date(‘y.m.d H:i:s’) .’] ‘;

}?>

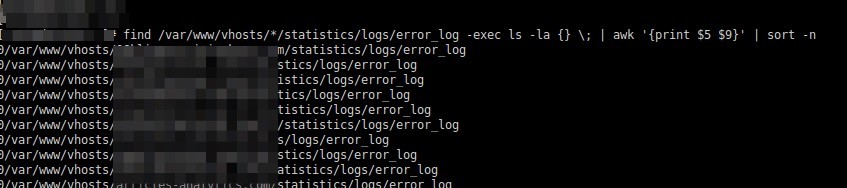

Log dosyanızı elle oluşturun

touch /var/log/mail_proxy.log

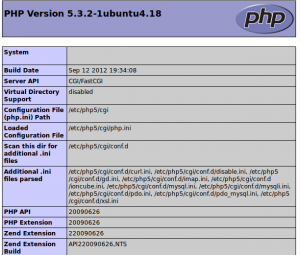

Son olarak php.ini dosyanızda ilgili alanı şu şekilde değiştirin.

sed -i -e ‘s:;sendmail_path = /usr/sbin/sendmail -t -i:sendmail_path = /usr/local/bin/fmmgw.php:g’ php.ini

veya nano,vi gibi bir editor ile php.ini dosyanızda

sendmail_path

satırını bulup karşısına

/usr/local/bin/fmmgw.php

yazarak dosyanızı kaydedin.

Apache web servisini resetleyin.

Gönderilen mailleri anlık izlemek için

tail -f /var/log/mail_proxy.log

yazıp inceleyebilirsiniz.

Linux Support Here

Linux Support Here